温馨提示:这篇文章已超过448天没有更新,请注意相关的内容是否还可用!

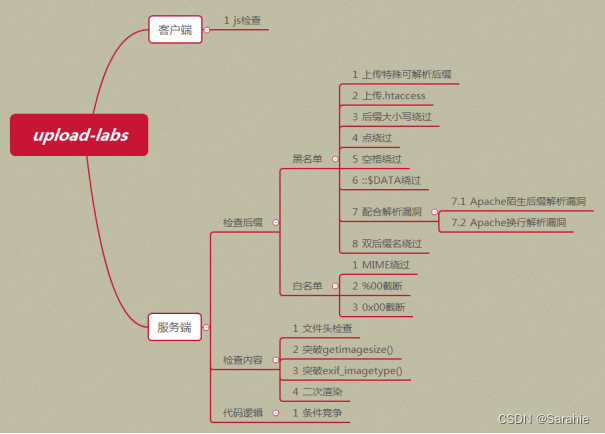

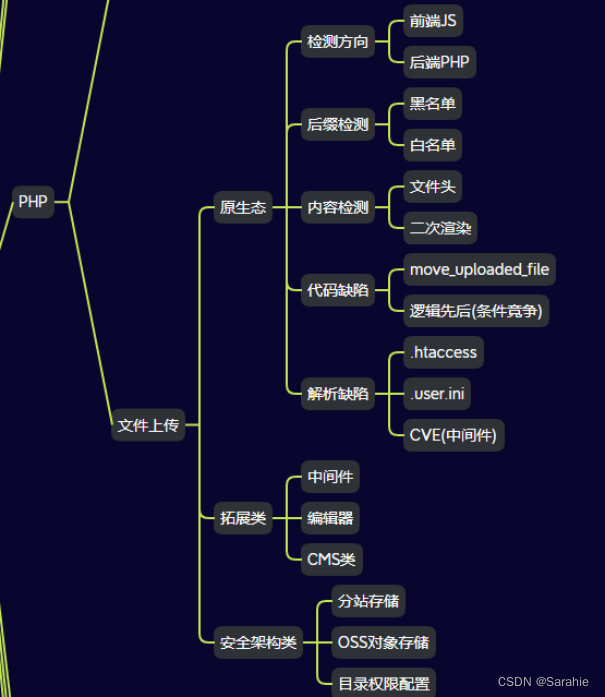

摘要:本文介绍了Web安全学习笔记的第22部分,关于文件上传的安全问题。文章详细讲解了文件上传漏洞的危害和攻击方式,包括绕过客户端验证、伪造上传文件类型等。文章也介绍了文件上传的安全措施,如设置正确的文件上传权限、使用安全的文件上传组件等。通过学习这些内容,读者可以更好地理解文件上传在Web安全中的重要性,以及如何防范相关的安全风险。

WEB攻防-PHP应用

演示案例

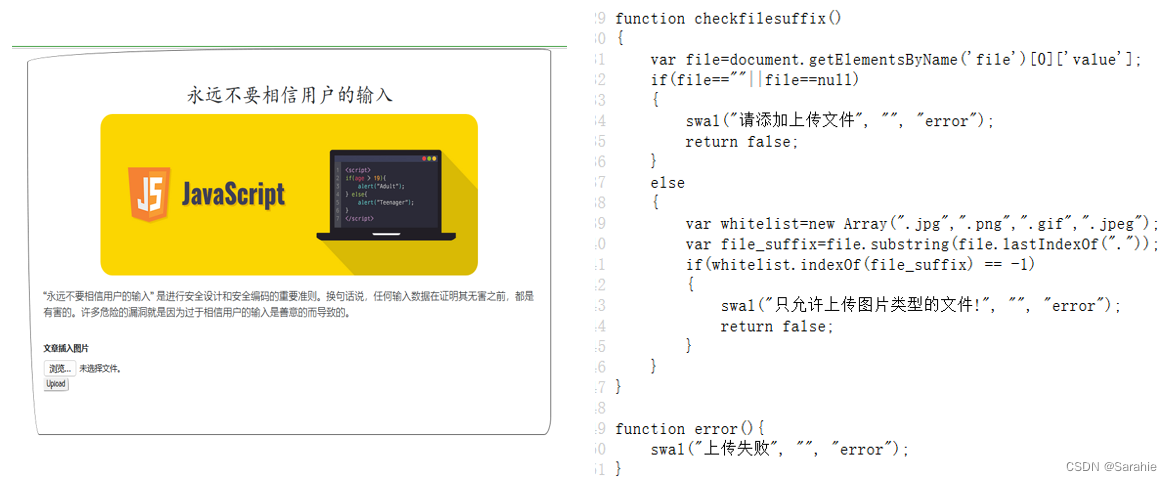

1、PHP-原生态-文件上传-前后端验证

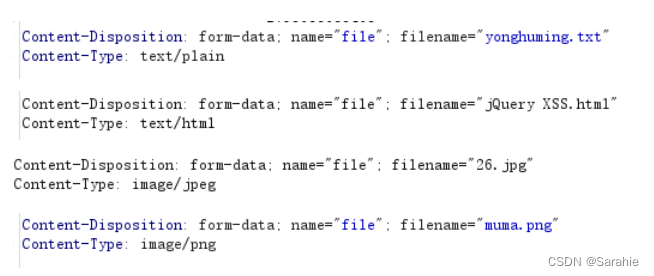

2、PHP-原生态-文件上传-类型文件头验证

3、PHP-原生态-文件上传-后缀黑白名单验证

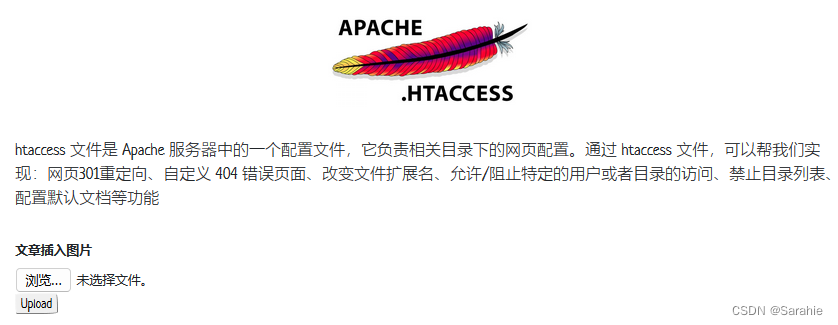

4、PHP-原生态-文件上传-解析配置&二次渲染

5、PHP-原生态-文件上传-逻辑缺陷&函数缺陷

知识点

ASP安全

1、ASP-SQL注入-Access数据库

2、ASP-默认安装-数据库泄漏下载

3、ASP-IIS-CVE&短文件&解析&写入

PHP安全及MySQL注入

1、PHP-MYSQL-SQL注入-常规查询

2、PHP-MYSQL-SQL注入-跨库查询

3、PHP-MYSQL-SQL注入-文件读写

4、PHP-MYSQL-SQL注入-数据请求类型、方法及格式

5、PHP-MYSQL-SQL注入方式增删改查及报错处理利用条件等,此外还包括注入工具的使用和调试等。

章节点

Web层面安全

包括Web2.0和Web3.0的安全问题,语言安全涉及JS、ASP、PHP等框架类安全问题,OWTOP10涉及注入、文件安全等安全问题,业务逻辑涉及水平垂直越权等,特殊漏洞包括JWT等,关键技术如POP链构造等,Web层面的测试环境安装参考和upload-labs-docker知识点也是重要内容,这些知识点涵盖前端JS、配置文件修改、MIME类型判断、文件头判断、黑名单过滤不严等问题,还涉及低版本GET-%00截断、逻辑不严条件竞争等问题,二次渲染和函数缺陷也是重要的攻击手段,代码审计中的数组绕过也是重要的知识点,测试环境安装参考提供了相关资源下载和部署运行的步骤,还涉及上传文件的格式差异解析问题,攻击者可以利用这个上传的功能尝试上传后门进行攻击,文件上传安全指的是攻击者通过利用上传实现后门的写入连接后门进行权限控制的安全问题,这类安全问题一般会从原生态功能中的文件内容、文件后缀、文件类型等方面进行判断,但漏洞可能不仅在本身的代码验证逻辑中出现安全问题,也会在语言版本、语言函数等方面存在缺陷配合利用,文件上传也有不同的存储逻辑,不同的文件存储方案也会给攻击者带来不一样的挑战,还介绍了上传文件的常见测试环境搭建方法以及针对这些环境的攻击手段和方法,例如通过修改配置文件实现图片执行PHP代码等技巧,最后介绍了代码审计中的数组绕过问题,通过演示案例和知识点的学习,可以更好地理解并掌握WEB攻防中PHP应用的相关知识,在实际应用中,需要根据具体情况采取相应的措施来确保系统的安全性。

还没有评论,来说两句吧...