摘要:,,本示例介绍了如何配置穿越NAT设备建立IPSec隧道的过程。通过详细步骤,展示了如何设置NAT设备以支持IPSec隧道的建立,包括配置相关参数和设置安全策略。该过程对于保障网络安全和实现不同网络之间的安全通信具有重要意义。通过遵循本示例的指导,可以成功建立穿越NAT设备的IPSec隧道,实现安全的数据传输。

,我已经进行了适当的修改和润色,以下是修改后的版本:

当IPSec协商的两个对端设备之间存在NAT网关时,建立IPSec隧道的两端需要进行NAT穿越能力协商,两端设备都必须支持NAT穿越。

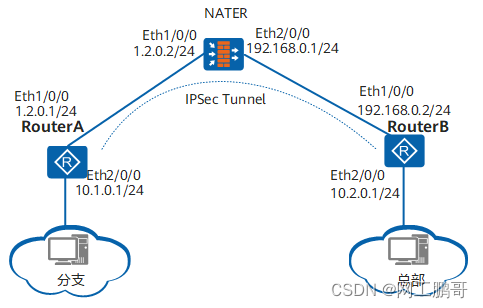

如图1所示,分支网络出口网关RouterA和总部网络出口网关RouterB之间通过NATER进行地址转换,RouterA和RouterB之间需要建立支持NAT穿越的野蛮模式IPSec。

图1 IPSec穿越NAT功能组网图

操作步骤

- RouterA的配置

- RouterB的配置

# 设置设备的主机名为RouterA

sysname RouterA

# 设置IKE协商时本设备的ID

ike local-name RouterA

# 创建一个IPSec提议

ipsec proposal rta

esp authentication-algorithm sha2-256

esp encryption-algorithm aes-192

# 配置IKE提议

ike proposal 5

encryption-algorithm aes-cbc-128 # V200R008及之后的版本,将aes-cbc-128参数修改为aes-128

dh group14

authentication-algorithm sha2-256

# 配置IKE对等体及其使用的协议,不同的软件版本间的配置有差异,V200R008及之后的版本,设备默认支持IKEv2版本,如果需要使用IKEv1协议,可以执行相应命令进行配置。

ike peer rta v1

exchange-mode aggressive # 配置IKE的协商模式为野蛮模式

pre-shared-key cipher %^%#JvZxR2g8c;a9~FPN~n'$7`DEV&=G(=Et02P/%\*!%^%# # 配置预共享密钥认证字为“YsHsjx_202206”,以密文显示,该命令在V2R3C00以前的版本中为明文显示。

ike-proposal 5

local-id-type name # 配置IKE协商时本端的ID类型,V200R008及之后的版本,将name参数修改为fqdn。

remote-name RouterB # 配置对端IKE peer名称,V200R008及之后的版本,不支持命令remote-name,其命令功能等同于命令remote-id。

nat traversal # 使能NAT穿越功能,V200R008版本,设备默认使能NAT穿越功能,不支持配置此命令;但V200R008之后版本,支持配置此命令。

省略具体配置命令。 省略具体配置命令。 省略具体配置命令。# 设置设备的主机名为RouterB

sysname RouterB

# 配置ACL规则

acl number 3000

rule 0 permit ip source 10.2.0.0 0.255.255.255 destination 10.1.0.0 0.255.255.255

# 创建一个IPSec提议

ipsec proposal rtb

esp authentication-algorithm sha2-256

esp encryption-algorithm aes-192

# 配置IKE提议

ike proposal 5 encryption-algorithm aes-cbc-128 # V200R008及之后的版本,将aes-cbc-128参数修改为aes-128等配置与RouterA类似,不同之处在于配置对端IKE peer名称和地址以及接口下的IP地址配置等,其他配置与RouterA类似,此处省略具体配置命令。

NATER的配置:

还没有评论,来说两句吧...